- Main

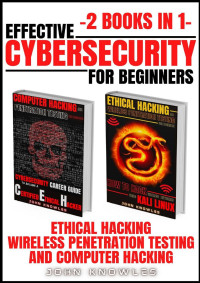

- Computers - Networking

- Penetration Testing: A Hands-On...

Penetration Testing: A Hands-On Introduction to Hacking

Georgia WeidmanΠόσο σας άρεσε αυτό το βιβλίο;

Ποια είναι η ποιότητα του ληφθέντος αρχείου;

Κατεβάστε το βιβλίο για να αξιολογήσετε την ποιότητά του

Ποια είναι η ποιότητα των ληφθέντων αρχείων;

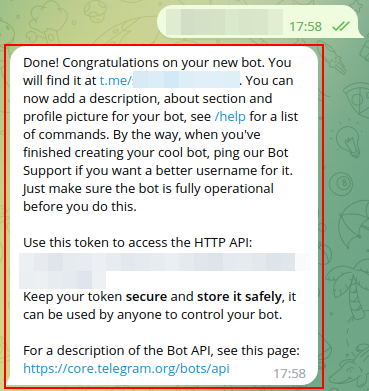

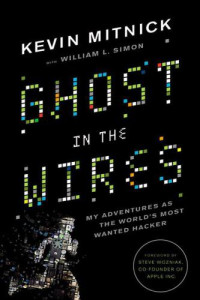

Penetration testers simulate cyber attacks to find security weaknesses in networks, operating systems, and applications. Information security experts worldwide use penetration techniques to evaluate enterprise defenses. In Penetration Testing, security expert, researcher, and trainer Georgia Weidman introduces you to the core skills and techniques that every pentester needs. Using a virtual machine–based lab that includes Kali Linux and vulnerable operating systems, you’ll run through a series of practical lessons with tools like Wireshark, Nmap, and Burp Suite. As you follow along with the labs and launch attacks, you’ll experience the key stages of an actual assessment—including information gathering, finding exploitable vulnerabilities, gaining access to systems, post exploitation, and more.

Learn how to:

- Crack passwords and wireless network keys with brute-forcing and wordlists

- Test web applications for vulnerabilities

- Use the Metasploit Framework to launch exploits and write your own Metasploit modules

- Automate social-engineering attacks

- Bypass antivirus software

- Turn access to one machine into total control of the enterprise in the post exploitation phase

You’ll even explore writing your own exploits. Then it’s on to mobile hacking—Weidman’s particular area of research—with her tool, the Smartphone Pentest Framework. With its collection of hands-on lessons that cover key tools and strategies, Penetration Testing is the introduction that every aspiring hacker needs.

Learn how to:

- Crack passwords and wireless network keys with brute-forcing and wordlists

- Test web applications for vulnerabilities

- Use the Metasploit Framework to launch exploits and write your own Metasploit modules

- Automate social-engineering attacks

- Bypass antivirus software

- Turn access to one machine into total control of the enterprise in the post exploitation phase

You’ll even explore writing your own exploits. Then it’s on to mobile hacking—Weidman’s particular area of research—with her tool, the Smartphone Pentest Framework. With its collection of hands-on lessons that cover key tools and strategies, Penetration Testing is the introduction that every aspiring hacker needs.

Κατηγορίες:

Έτος:

2014

Έκδοση:

1

Εκδότης:

No Starch Press

Γλώσσα:

english

Σελίδες:

528

ISBN 10:

1593275641

ISBN 13:

9781593275648

Αρχείο:

PDF, 11.74 MB

Οι ετικέτες (tags) σας:

IPFS:

CID , CID Blake2b

english, 2014

Κατεβάστε (pdf, 11.74 MB)

- Checking other formats...

- Μετατροπή σε

- Ξεμπλοκάρετε τη μετατροπή αρχείων μεγαλύτερων από 8 MB Premium

Θέλετε να προσθέσετε βιβλιοπωλείο; Επικοινωνήστε μαζί μας στο support@z-lib.fm

Το αρχείο θα παραδοθεί στο email σας εντός 1-5 λεπτών.

Το αρχείο θα παραδοθεί στον λογαριασμό σας στο Telegram εντός 1-5 λεπτών.

Προσοχή: Βεβαιωθείτε ότι έχετε συνδέσει τον λογαριασμό σας με το Z-Library Telegram bot.

Μέσα σε 1-5 λεπτά το αρχείο θα παραδοθεί στη συσκευή σας Kindle.

Παρακαλώ σημειώστε: Πρέπει να επαληθεύετε κάθε βιβλίο που στέλνετε στο Kindle σας. Ελέγξτε εάν στα εισερχόμενα μηνύματα στη διεύθυνση του ηλεκτρονικού ταχυδρομείου σας υπάρχει το μήνυμα επαλήθευσης από το Amazon Kindle Support.

Η μετατροπή σε βρίσκεται σε εξέλιξη

Η μετατροπή σε απέτυχε

Πλεονεκτήματα της premium συνδρομής

- Αποστολή σε e-readers

- Αυξημένο όριο λήψης

Μετατροπή αρχείων

Μετατροπή αρχείων Περισσότερα αποτελέσματα αναζήτησης

Περισσότερα αποτελέσματα αναζήτησης Λοιπά πλεονεκτήματα

Λοιπά πλεονεκτήματα

Φράσεις κλειδιά

Σχετικές λίστες βιβλίων

Amazon

Amazon  Barnes & Noble

Barnes & Noble  Bookshop.org

Bookshop.org